Photogalley

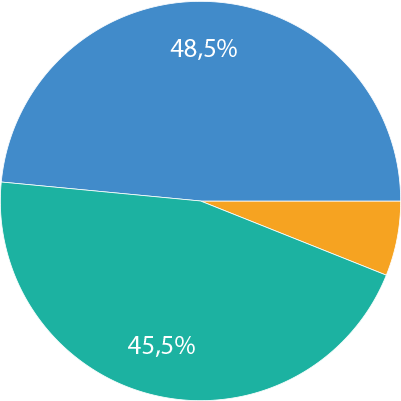

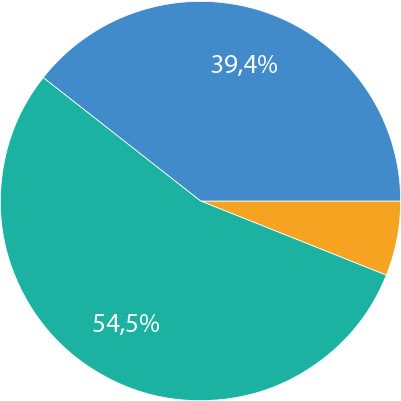

Le valutazioni dei partecipanti

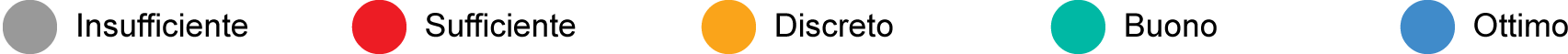

Complessiva

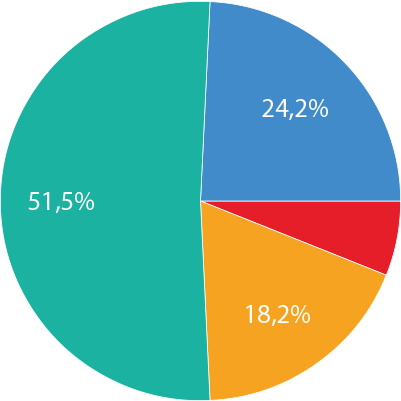

Relatori

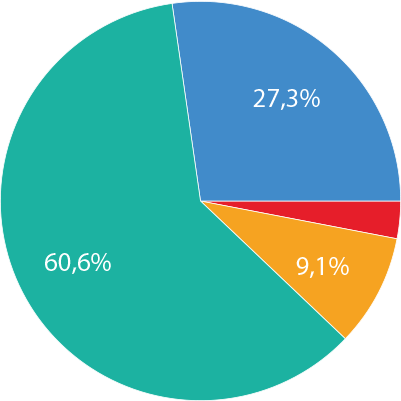

Argomenti

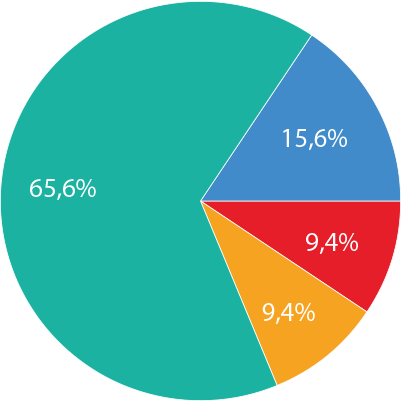

Organizzazione

Location

Sponsor e partner

Forcepoint sta trasformando la sicurezza informatica, concentrandosi su ciò che più conta: la comprensione degli intenti delle persone che interagiscono con i dati critici, ovunque si trovino. I nostri sistemi consentono alle aziende di dare ai dipendenti libero accesso ai dati riservati, proteggendo la proprietà intellettuale e semplificando la conformità.

Con sede a Austin, Texas, Forcepoint supporta più di 20.000 organizzazioni in tutto il mondo.

Le esperienze tecniche e funzionali consentono a DATA3 di gestire in autonomia l’analisi, il dimensionamento, la progettazione e la realizzazione di soluzioni tecnologiche flessibili/scalabili, aperte, multipiattaforma, garantendo obiettivi e qualità del risultato. Accordi ci vedono protagonisti insieme a partner internazionali nella selezione di figure di Project Manager e TEMPORARY Manager. Fondamentale la diffusione della cultura CRM: strategia di business che integra processi e funzioni interni con network esterni per creare e fornire valore ai clienti; VTECRM: prodotto assolutamente completo e di alto livello mantenendo un costo tra i più competitivi nel settore. Nel settore finanza ed in particolare del credito focalizzandosi nel recupero credito e nell’operation. Il maggior pregio è stato quello di aver affrontato questo tema, sia dal punto di vista tecnico, con particolare attenzione alla base dati, alle procedure e all’operatività, che funzionale, entrando nel merito dell’organizzazione dell’attività di recupero, della scelta delle strategie e del controllo dei risultati.

Lutech è un’azienda italiana leader nell’integrazione dei sistemi e provider di soluzioni IT, che progetta e realizza con tecnologie innovative la trasformazione digitale di Clienti del settore pubblico e privato. Uno dei principali system integrator e provider di soluzioni IT in Italia, Lutech offre una vasta gamma di soluzioni, dalla definizione delle strategie, alla fornitura di prodotti proprietari e di terze parti, fino alla gestione operativa. Lutech è leader riconosciuto nei seguenti settori: infrastrutture IT di nuova generazione, soluzioni cloud, soluzioni di customer engagement e per la gestione del credito e dei pagamenti elettronici, cybersecurity, IoT e Big Data, soluzioni di eHealth e cognitive computing.

Privacy, sicurezza e dematerializzazione.

9.30 – 13.00 / Workshop gratuito

I processi di dematerializzazione, la sicurezza nella gestione dei dati e delle informazioni: come arrivare preparati alla ormai prossima scadenza del GDPR (maggio 2018). Adeguamento normativo: un’opportunità per efficienza e competitività.

Come accade per molti fenomeni, quando si è esposti a troppe informazioni su un tema, si rischia di perdere di vista quelle che davvero contano. La scadenza di applicazione del GDPR si avvicina e si può (anzi, si deve) iniziare il percorso per raggiungere il necessario grado di compliance, pur senza farsi prendere dall’ansia.

Non c’è un adempimento unico da soddisfare e gli aspetti coinvolti sono molteplici: la programmazione è la strada migliore per arrivare preparati al momento in cui il Regolamento sarà applicabile (ossia, il 25 maggio 2018).

Bisogna cambiare subito l’informativa? Occorre procedere alla nomina del DPO, Data Protection Officer? Cosa significa privacy by default e privacy by design? Bisogna avviare una data protection impact analysis (c.d. DPIA o PIA)? Si può disapplicare o ignorare il Codice privacy (dlgs 196/2003)? L’adeguamento al GDPR riguarda anche la mia organizzazione?

L’adeguamento alla norma, se pur importante, non è tutto: occorre considerare l’impatto delle nuove tecnologie e della digital transformation sulla protezione dei dati personali e sulla privacy.

Bisogna quindi ripensare ai processi aziendali, definendo le vulnerabilità e le aree di rischio delle proprie organizzazioni: qual è il livello di riservatezza delle informazioni e come devono essere protette in ambito privacy? Quali misure adottare per mitigare i rischi? Quali comportamenti tenere e come formare il personale in azienda per non essere oggetto di cyber attacchi, con rischio di danni di immagine, interruzione del servizio e perdite di dati?

Omat Forum Bologna è un’occasione per mettere a confronto esperti del settore dal punto di vista organizzativo, normativo e tecnico, per essere preparati all’introduzione del GDPR. Non solo per evitare pesanti sanzioni, ma per guadagnare efficienza e competitività in un mercato digitale.

Programma

ore 9.30

Saluto dell’On. Lara Comi

Deputato al Parlamento Europeo e Vice-Presidente Gruppo PPE

ore 9.45

Introduzione a cura del Moderatore

Stefano Gorla / Esperto privacy e sicurezza dei dati, DPO certificato 001 FAC certifica

Classe 1962 si è laureato in fisica nucleare presso l’Università di Padova. Ha insegnato per alcuni anni Matematica e Fisica. Dopo un percorso che è passato dalla ricerca alla qualità si è occupato delle tematiche Privacy dal 2003. Attualmente è consulente Privacy e Sicurezza dei Dati in vari settori. E’ DPO certificato (DPO 001 FAC Certifica). Ha ricoperto il ruolo di responsabile della BU Privacy di una società di servizi e il ruolo di Referente Privacy (DPO) c/o un grosso gruppo multinazionale del settore Automotive. Formatore in ambito Privacy e Sicurezza dei dati. Delegato regionale per la Lombardia di ANDIP (Associazione Nazionale per la Difesa della Privacy), Socio/consulente A.N.P.S Associazione Nazionale Polizia di Stato, Socio/consulente A.N.F.I

Associazione Nazionale Finanzieri, Socio/consulente per A.N.P.I Associazione Nazionale Poliziotti Italiani. E’ autore di varie pubblicazioni sul tema su riviste specializzate e autore di libri di privacy.

ore 10.00

Il quadro normativo sulla digitalizzazione e l’impatto Privacy

Michele Iaselli / Avvocato, Funzionario Ministero della Difesa. Docente a contratto di logica ed informatica giuridica – Federico II e docente a contratto di informatica giuridica alla LUISS

L’intervento mira a fornire un quadro normativo di carattere generale nel settore specifico della digitalizzazione delle attività pubbliche avuto riferimento in particolar modo alla conservazione sostitutiva, anche alla luce dell’ultima riforma del CAD.

La dematerializzazione o meglio il processo di informatizzazione della memoria documentaria, deve includere, per produrre risultati di qualche efficacia, il controllo sulla corretta formazione del documento e il governo del ciclo del documento in tutte le sue fasi incluso quello della conservazione: nessun processo di trasformazione può avere successo se non prevede la definizione di procedure e il controllo gestionale pianificato di tutte le fasi.

Appare, quindi, chiaro che la vera digitalizzazione in realtà non può ridursi a semplici attività di dematerializzazione dei documenti, bensì consiste nel faticoso e complesso intervento di semplificazione dei processi e di diminuzione delle fasi e dei passaggi del processo decisionale, come del resto indicato negli obiettivi della legge 241 del 1990 da ormai 20 anni.

Michele Iaselli è avvocato, docente a contratto di Informatica giuridica presso la Libera Università Internazionale degli Studi Sociali “Guido Carli” e collaboratore della cattedra di Logica e Informatica giuridica presso l’Università degli Studi di Napoli Federico II. Specializzato presso l’Università degli Studi di Napoli Federico II in Tecniche e metodologie informatiche giuridiche. Presidente dell’Associazione Nazionale per la Difesa della Privacy- ANDIP. Vicedirigente del Ministero della Difesa. Relatore di numerosi convegni, ha pubblicato diverse monografie e contribuito a opere collettanee in materia di informatica giuridica e diritto dell’informatica con le principali case editrici.

ore 10.25

I rischi cyber nell’industria 4.0 e in imprese digitalizzate

Paolo Lezzi / Executive Vice President presso EUCACS – European Center for Advanced Cyber Security

Paolo Lezzi, classe 1959, si laurea presso il Politecnico di Milano in Ingegneria Elettronica con specializzazione in Economia ed Organizzazione nel 1985.

Sempre coinvolto in attività imprenditoriali e consulenziali innovative prevalentemente nel settore dei Servizi ICT per grandi Gruppi Nazionali ed Internazionali, ora è Founder & CEO di InTheCyber – Intelligence & Defense Advisors, con sedi primarie a Lugano e Milano. Realtà nata nel 2008 come joint-venture con una Società israeliana ed indipendente dal 2015.

Nel 1985 è nel gruppo dei fondatori di Beta 80 Group, realtà leader nella system integration, rimanendone CEO fino al 1996. Nello stesso periodo è anche presidente della joint venture Signum Kft a Budapest.

Fondatore nel 1996 e CEO fino al 2007 di Enter, pioneristico Business Internet Provider.

Nel corso della sua carriera ha svolto consulenze direzionali per diverse realtà del mondo economico e ha promosso e presieduto la costituzione di un Consorzio di garanzia collettiva Fidi tra piccole e medie imprese della provincia di Milano.

Già membro del Consiglio Direttivo di AIIP, Associazione Italiana Internet Providers, di cui è stato socio fondatore, del Consiglio Direttivo del Consorzio DITE (Digital Interactive Television Experience) e Consigliere di Amministrazione dell’Ente Fiera EFIMA su incarico della Regione Lombardia, ora siede nel Consiglio Direttivo del Centro Studi Grande Milano di cui guida il Dipartimento Protezione Business.

Relatore in diverse Conferenze e Seminari, dal 2010 è Chairman della Conferenza Nazionale sulla Cyber Warfare (CWC www.cyberwarfarecenter.org) arrivata alla ottava Edizione.

È Fondatore e Vice Presidente di EUCACS (Eropean Center for Advanced Cyber Security).

ore 10.50

Dalla centralità dei dati alla centralità dell’individuo: Lo Human Point

Luca Nilo Livrieri / Manager Sales Engineering, Forcepoint Italy & Iberia

Qualunque malware, dal più semplice al più complesso, fa leva sull’utente che diventa il fine ed il mezzo dell’attacco informatico. Insieme vedremo qual è l’origine del problema e quali sono le strategie per affrontare in modo efficace l’elemento critico delle strategie di protezione: il cervello umano.

Luca Nilo Livrieri è Manager Sales Engineer di Forcepoint per l’Italia e l’Iberia.

L’ingresso in Forcepoint avviene nell’ottobre 2007, con la responsabilità di seguire la prevendita, la fase progettuale per il mercato enterprise e la formazione e affiancamento del canale di rivendita.

Nel 2012 Livrieri riceve la promozione a Sr. Sales Engineer e nel 2014 riceve la responsabilità della prevendita di tutta l’area Italiana, per la quale coordina le figure di Sales Engineering.

Prima di approdare in Forcepoint, Livrieri ha maturato esperienze diverse lavorando per l’azienda di security Surfcontrol con il ruolo di Sales Engineer per il mercato italiano e come consulente Gfi-Ois per la programmazione web presso alcune importanti aziende italiane.

Precedentemente ha conseguito la Laurea magistrale in Comunicazione nella Società dell’Informazione, con tesi specialistica presso il dipartimento di informatica dell’Università Degli Studi Di Torino.

ore 11.15

Coffee Break

ore 11.35

Cosa cambia con il Nuovo Regolamento Privacy UE: privacy by design, risk assesment, data breach e la figura del DPO

Riccardo Abeti / Avvocato, docente e consulente in materia di diritto delle nuove tecnologie, informatica giuridica e protezione dei dati e partner di EXP legal

Il nuovo Regolamento incombe e con esso molte novità per le quali si rivelerà cruciale coglierne l’applicabilità o meno alle realtà di cui siamo referenti: pubbliche amministrazioni, industrie manifatturiere, agenzie di comunicazione, esercizi commerciali, siti internet, applicazioni mobile, …

Proviamo a capire da quali basi partire per un possibile assessment.

ore 12.00

La digitalizzazione dei processi e l’interazione con la Privacy

Nicola Savino / Esperto Nazionale per la Digitalizzazione a norma dei Processi aziendali, Conservazione Sostitutiva e Digitale

ore 12.25

In partenza i voucher per la digitalizzazione delle imprese

Annalisa Ghiglia / Managing Director, ITER

Pubblicata il 12 ottobre 2017 in Gazzetta Ufficiale la Delibera CIPE che stanzia 100 milioni di euro per le aziende che investono in progetti di digital transformation. Analizziamo lo stato dell’arte della normativa e cosa fare per prepararsi alla pubblicazione del bando per la presentazione dei progetti. Chi può partecipare? Quali sono le spese ammissibili?

Managing Director dal 2015 di ITER, società che organizza Omat Forum e che si occupa di corsi di alta formazione professionale nel campo dell’innovation technology.

Ha una consolidata esperienza su Bandi Europei PON e progetti di Formazione Finanziata.

ore 12.45

Domande e risposte

ore 13.00

Conclusione

Cybersecurity. Gli insider: la minaccia interna.

14.00 – 17.00 / Corso di formazione

Oggi gli utenti rappresentano l’elemento chiave nell’infrastruttura di sicurezza aziendale. Purtroppo, a differenza dei computer, il loro cervello non può essere messo in sicurezza facilmente.

In questo corso verrà affrontato il tema degli insider e delle minacce provenienti dagli utenti interni all’azienda così come gli attacchi di filiera, i fenomeni psicologici che aumentano il rischio e le metodologie di protezione.

Docente

Luca Mairani / Security Evangelist

Programma

- Il ruolo dell’utente come parte attiva nella security

- Il problema sta tra la tastiera e la sedia

- La “trappola della fiducia”

- Con i numeri sfatiamo un mito

- Insider e cybercrime

– Fasi di un crimine

– Tecnomediazione ed aspetti psicologici

– Impatti sul business - Strategie di prevenzione

- Analisi comportamentale e strumenti di mercato

- Impatti tecnici e cenni legali

Location

AC Hotel Bologna by Marriott

Via Sebastiano Serlio, 28

40128 Bologna (BO)